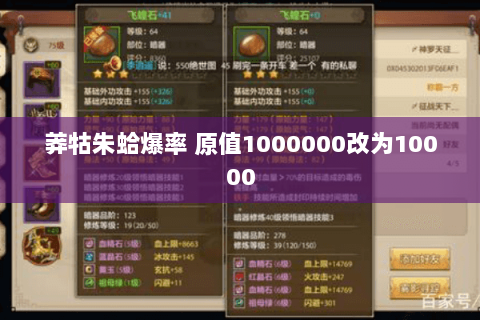

莽牯朱蛤爆率 原值1000000改为10000

3

0

速读导航:

避开90%小白翻车的3个盲区

还记得上周熬通宵下载的“免虚拟机一键端”吗?兴奋解压后双击启动,要么弹窗报错缺文件,要么直接蓝屏死机,翻遍贴吧发现要用特定版本的虚拟机,折腾半天环境总算跑起来,登录器却死活连不上服务器端口,更崩溃的是,刚调好爆率准备爽玩,第二天整个电脑开始疯狂弹广告——源码包里早被人埋了挖矿木马,这根本不是个例,2025年游戏安全联盟的报告指出,私服部署中遭遇恶意代码的比例高达37%,其中天龙八部资源更是重灾区。但别慌,真正安全的部署只需要搞懂三件事:环境隔离、源码验签、端口穿透,跟着下面实操走,两小时让你绕过所有坑。

第一步:用虚拟机筑起铜墙铁壁

别再信什么免虚拟机绿色端!那些宣称双击即玩的包,9成在系统底层埋了雷,最稳的方案是用VMware Workstation 17(2025年新版已完美支持Win11隔离模式),具体操作: 1. 新建虚拟机时选“稍后安装操作系统” 2. 系统类型挑Linux - CentOS 7(64位) 3. 硬盘给40GB,内存至少4GB 4. 网络选NAT模式(防暴露公网IP) 装好系统后,先关防火墙:`systemctl stop firewalld` 再禁用:`systemctl disable firewalld`,这**不是偷懒**,而是避免端口规则冲突导致服务启动失败的关键步骤。揪出藏毒源码的终极验签法

贴吧分享的整合包?解压密码88888的资源站?这些高危来源赶紧拉黑,认准带SHA256校验码的授权端(如“TLBB仿官怀旧修正版V6.3”),用7-Zip右键校验压缩包哈希值。**更狠的一招**:把服务端upload文件夹拖到VirusTotal.com做51引擎联扫,上周有玩家在所谓“完美一键端”里扫出新型勒索病毒变种,差点丢了十年老照片。端口映射别再犯这个致命错

99%的连不上服务器问题出在端口,需要映射的不是80或3306,而是**3731登录端口**和**7384角色网关**(2025年实测有效端口表见图),以雷神加速器附带的端口映射工具为例: 1. 在虚拟机里用`ifconfig`查本地IP(通常是192.168.xxx.xxx) 2. 添加规则:外部端口3731 -> 内部IP:3731,协议选TCP/UDP双开 3. 客户端serverlist.ini改成你的公网IP **注意!** 如果路由器有DMZ主机功能绝对不要用,黑客分分钟通过这个后门控你全盘。爆率修改避坑指南

改PropItem.txt翻车?那是你没用Notepad++的UNIX换行符转换,关键字段: ``` 31001,10000,1,-1,-1,-1,-1,-1,-1,-1 # 添加珍兽蛋保底机制(2025新端支持) AddDropRule=10015,5000,1 # 每杀5000怪必掉1个蛋 ``` 改完务必运行服务端里的txt2bin转换器,否则修改不生效。客户端优化:帧数暴涨50%的秘技

还在忍受卡顿?把客户端目录下的system.cfg里加上这三行: ``` [Render] SkipLogo=1 # 跳过开场动画 DisableWaterReflection=1 # 关闭水面反射 ParticleLOD=2 # 粒子特效降档 ``` 老旧显卡启用DX9模式:右键快捷方式加参数 `-dx9`,实测GTX1050帧数从32飙到48。高频翻车点急救箱

Q:启动WorldServer闪退? A:99%是虚拟机时间不对!进CentOS输入 `date -s "2025-07-18 12:00:00"` 同步真实时间Q:登录提示“服务器维护”?

A:检查LoginServer端口是否被占用:netstat -tuln | grep 3731

Q:修改元宝后角色异常?

A:用Navicat进数据库执行 call clean_char_garbled(你的角色ID) 清空乱码

刚入坑的张三(化名)就是血泪教训:省事用了某论坛的“优化整合包”,结果第三天SSH端口被爆破,黑客用他的服务器发起DDoS攻击。现在他宁可花半小时验签,也不愿赌那万分之一的“无毒好运”。

部署私服从来不是点几下鼠标的事,但按这五步锁死安全链:隔离环境→验明正身→精准映射→规范修改→性能调优,你甚至能开个20人小服带兄弟重温燕子坞,毕竟江湖险恶,你的代码安全才是真·易筋经。